NIS2 und der Faktor Mensch: Ihre erste Verteidigungslinie gegen Cyber-Angriffe.

Beim Thema Cyber-Sicherheit steht oft die Technologie im Vordergrund, wie beispielsweise moderne Tools für Identitätsmanagement, Automatisierung und Bedrohungserkennung. Die NIS2-Richtlinie stellt strenge Anforderungen an Haftung und einheitliche Sicherheitsstandards und unterstreicht die Bedeutung ganzheitlicher Sicherheitsstrategien. Trotz aller technologischen Fortschritte bleibt der Mensch die entscheidende Verteidigungslinie gegen Cyber-Angriffe. Studien belegen, dass über 80 Prozent aller Angriffe durch den Missbrauch von Identitäten oder privilegierten Accounts ermöglicht werden. Das zeigt: Um die Resilienz von Unternehmen zu erhöhen, reicht es nicht aus, sich auf Technologien zu verlassen – Prozesse und vor allem Menschen müssen optimal befähigt werden.

Um die Resilienz von Unternehmen zu erhöhen, kommt es nicht allein auf Technologien an – vielmehr müssen Prozesse optimiert und Mitarbeitende gezielt unterstützt werden. In diesem Beitrag beleuchten wir die Schlüsselfaktoren für die NIS2-Compliance in Bezug auf Identity Security, Cyber-Hygiene und -Awareness sowie Schutz vor Social Engineering.

Identity Security: Der Schutz privilegierter Konten.

Privilegierte Konten stehen im Zentrum der meisten Cyber-Angriffe – sie bieten Hackern einen direkten Zugang zu sensiblen Daten und Systemen. Eine starke Identity Security ist daher unverzichtbar. Hier spielen Privileged Access Management (PAM) und Identity Governance Administration (IGA) eine zentrale Rolle.

Die Vorteile eines starken Identity-Management-Systems:

- Sicherheit: Das Need-to-Know-Prinzip stellt sicher, dass nur die für die tägliche Arbeit notwendigen Berechtigungen vergeben werden. So bleibt das Ausmaß eines möglichen Angriffs begrenzt.

- Effizienz: Durch die Automatisierung und Standardisierung von Berechtigungsprozessen sinkt der Arbeitsaufwand – das spart Zeit und Kosten. Besonders in Zeiten des Fachkräftemangels ein entscheidender Vorteil.

Compliance: Die Einhaltung der NIS2-Richtlinie sowie der ISO 27001 werden zentral unterstützt, indem effektive Authentifizierungs- und Zugriffskontrollmechanismen bereitgestellt werden.

Cyber-Hygiene und Awareness: Strukturierte Prozesse, sensibilisierte Mitarbeitende.

Eine solide Cyber-Hygiene bildet die Grundlage für sichere IT-Systeme. Doch selbst die besten technischen Maßnahmen greifen nur dann effektiv, wenn die Mitarbeitenden sich der Risiken bewusst sind und aktiv zur Sicherheit beitragen. Deshalb müssen organisatorische Routinen und technische Maßnahmen ineinandergreifen, um eine nachhaltige Sicherheitskultur zu etablieren.

Wichtige Elemente der Cyber-Hygiene:

- Technische Routinen: Regelmäßige Passwortänderungen, Multi-Faktor-Authentifizierung und ein konsequentes Patchmanagement minimieren Sicherheitslücken.

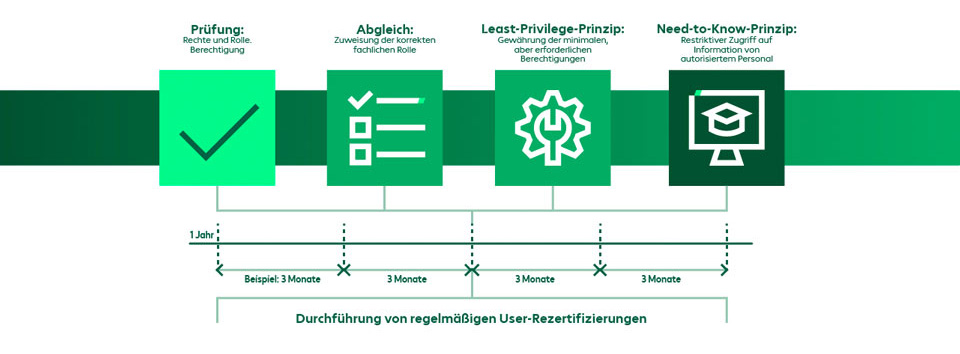

- Regelmäßige Rezertifizierungen: Berechtigungen sollten in festen Intervallen – etwa alle drei bis sechs Monate – überprüft und gegebenenfalls angepasst werden.

- Log-Management: Eine lückenlose Protokollierung hilft, verdächtige Aktivitäten frühzeitig zu erkennen und schnell darauf zu reagieren.

Cyber-Hygiene – User Re-Certification.

Awareness-Programme für Mitarbeitende:

Um das Sicherheitsbewusstsein nachhaltig zu schärfen, sollten Sensibilisierungsmaßnahmen über klassische Schulungen hinausgehen und immer wieder aufgefrischt werden. Gamification, realitätsnahe Simulationen wie Phishing-Tests und eine kontinuierliche, proaktive Kommunikation helfen, Bedrohungen besser zu verstehen. Ziel ist es, Mitarbeitende nicht nur zu schützen, sondern sie zu aktiven Mitwirkenden in der Sicherheitsstrategie zu machen.

Social Engineering: Die Psychologie der Angriffe verstehen.

Angreifende setzen gezielt auf psychologische Manipulation, um Mitarbeitende zur Preisgabe sensibler Informationen zu bewegen. Dieses sogenannte Social Engineering nutzt menschliche Schwächen und zwischenmenschliche Dynamiken aus, um unbefugten Zugang zu IT-Systemen zu erlangen.

Häufige Techniken des Social Engineerings:

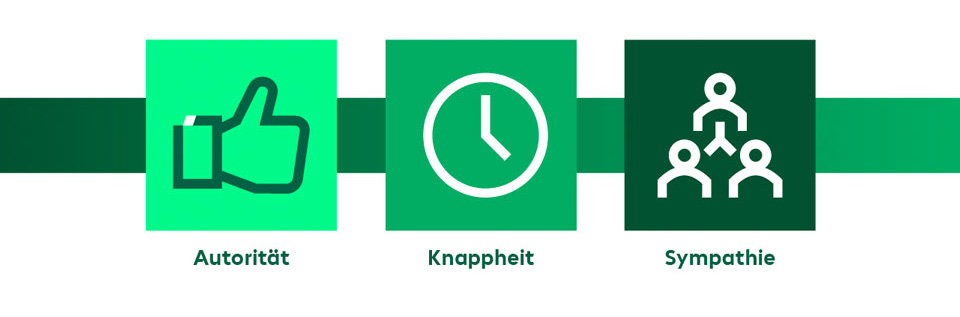

- Autorität: Angreifer:innen geben sich als hochrangige Personen oder IT-Expert:innen aus, um Vertrauen zu schaffen oder Mitarbeitende gezielt einzuschüchtern.

- Knappheit: Zeitdruck wird aufgebaut, um impulsive Entscheidungen zu erzwingen.

- Sympathie: Durch gezielte Sympathiebekundungen wird Vertrauen aufgebaut, um Informationen zu erhalten.

Social Engineering.

So schützen Sie sich:

- Durch regelmäßige Sensibilisierung und Schulungen der Mitarbeitenden, die psychologische Angriffsmuster erklären.

- Mit Überprüfungsmechanismen, wie dem Vier-Augen-Prinzip bei sensiblen Entscheidungen.

- Tests und Simulationen, um Mitarbeitende auf realistische Szenarien vorzubereiten.

Fazit: Der Mensch als stärkste Verteidigungslinie.

NIS2 verlangt von Unternehmen, sowohl technische als auch organisatorische Maßnahmen zu ergreifen. Doch ohne die aktive Einbindung der Mitarbeitenden bleibt jede Strategie unvollständig und nicht wirklich effektiv. Indem Sie auf eine Kombination aus modernster Technologie, klaren Prozessen und einer starken Sicherheitskultur setzen, machen Sie Ihr Unternehmen fit für die Herausforderungen der Zukunft.

Jetzt ist der perfekte Zeitpunkt, Ihre Sicherheitsstrategie zu überdenken. Nutzen Sie die Gelegenheit, um Ihre erste Verteidigungslinie – Ihre Mitarbeitenden – zu stärken.

Sie möchten tiefer in das Thema NIS2 einsteigen? Unsere Videoreihe zur NIS2-Richtlinie beleuchtet weitere Aspekte und gibt praxisnahe Tipps zur Umsetzung. Jetzt entdecken und Ihre Reise hin zur NIS2-Compliance beginnen!

Wie gut ist Ihr Unternehmen auf NIS2 vorbereitet?

Unsere Videoreihe gibt Einblicke in die wichtigsten Maßnahmen für NIS2-Compliance. Jetzt ansehen!