Cyber-Bedrohungen nehmen zu – sind Sie vorbereitet?

Die Security-Herausforderungen wachsen rasant – und damit auch die Risiken für Ihr Unternehmen. Cyberangriffe werden gezielter, komplexer und folgenreicher. Umso wichtiger ist es, Cyber Security ganzheitlich zu verstehen und wirksam umzusetzen. Wir geben Ihnen einen klaren Rundumblick, wie Sie mit modernen, State-of-the-Art-Lösungen Risiken erkennen, minimieren und Ihre IT nachhaltig schützen.

Vorträge und Speaker.

Wenn KI die Psychologie des Angriffs automatisiert.

Keynote

Wenn Sprachmodelle auf menschliche Psychologie treffen, verändert sich die Bedrohungslage für Unternehmen radikal. Moderne Cyberangriffe nutzen die Kraft der KI, um Social Engineering mit minimalem Ressourceneinsatz zu individualisieren und gleichzeitig massiv zu skalieren. Dabei werden psychologische Schwachstellen auf Basis öffentlich zugänglicher Informationen über Personen und Organisationen systematisch erfasst und Angriffe – auch unbemerkt in subtilen Dialogen – passgenau optimiert. Da diese Taktiken gezielt über Business-Netzwerke und soziale Medien erfolgen, laufen herkömmliche technische Schutzmaßnahmen häufig ins Leere. In diesem Vortrag analysieren wir diesen neuen Modus Operandi und stellen die Wirksamkeit klassischer Awareness-Trainings auf den Prüfstand: Reicht das bisherige Wissen noch aus, um gegen diese hochgradig personalisierten Bedrohungen zu bestehen, oder benötigen wir ein völlig neues Verständnis von menschlicher Resilienz im digitalen Zeitalter?

Cyber Security in stürmischen Zeiten.

Roundtable Bechtle

Wie behalten Unternehmen Datensouveränität im Umgang mit amerikanischen Cloud-Anbietern? Welche IT-Investitionen sind in wirtschaftlich herausfordernden Zeiten wirklich notwendig – insbesondere vor dem Hintergrund regulatorischer Anforderungen wie NIS2 und CRA? Lassen Sie uns darüber diskutieren welche Strategien, Prioritäten und nächsten Schritte Ihr Unternehmen aktuell plant?

Agentic AI: Die Zukunft der Cyberresilienz.

Cisco

Die digitale Angriffsfläche wächst rasant – neue Schwachstellen entstehen täglich. Klassische, manuell geprägte Sicherheitsansätze stoßen an ihre Grenzen, wenn es darum geht, hochautomatisierten und KI-gestützten Cyberangriffen wirksam zu begegnen.

Agentic AI revolutioniert die IT-Security: Sie ermöglicht autonome Security Operations, die Unternehmensressourcen in Datacentern und Hybrid-Clouds proaktiv schützen und Cyberresilienz dauerhaft sicherstellen.

Erleben Sie, wie Charles Kionga, Principal Consultant im Competence Center Bechtle-BISS, bahnbrechende Technologien vorstellt, die den Weg in eine neue Ära der IT-Sicherheit ebnen.

Live-Demo: Datenträgerspürhund - Wie sicher sind Ihre sensiblen Daten wirklich?

Schwarzwald Dogs

Erleben Sie in unserer Präsentation mit Live-Demonstration den Einsatz international geprüfter Datenträgerspürhunde.

Unsere Hunde spüren selbst kleinste, professionell versteckte Datenträger und Abhörtechnik zuverlässig auf – schnell, diskret und unabhängig von technischer Infrastruktur. Sehen Sie live, wie moderne Sicherheitskonzepte und tierische Präzision dort greifen, wo klassische Methoden an ihre Grenzen stoßen.

Ein exklusiver Einblick in Datensicherheit auf höchstem Niveau.

Compliance hat uns nicht sicherer gemacht - nur langsamer.

Roundtable Bechtle

Compliance soll Sicherheit schaffen – doch im Alltag erleben viele Organisationen vor allem steigende Komplexität, wachsende Dokumentationsanforderungen und hohen Abstimmungsaufwand. Gleichzeitig bleibt die Frage offen, wie viel tatsächliche Sicherheitswirkung dadurch entsteht.

In diesem Roundtable diskutieren wir gemeinsam, wo Frameworks, Audits und Zertifizierungen echten Mehrwert bieten – und wo sie primär formale Anforderungen erfüllen. Im Mittelpunkt steht der Austausch von Erfahrungen aus der Praxis sowie unterschiedliche Perspektiven auf die Balance zwischen Nachweisbarkeit, Effizienz und wirksamer Sicherheitsarbeit.

Command & Control Frameworks - Hacking in der Realität.

Bechtle

Moderne Cyberangriffe folgen einem klaren Muster: Nach der initialen Kompromittierung eines Systems etablieren Angreifer eine verdeckte Kommunikationsverbindung - das Command & Control (C2) Framework. Dieser Vortrag gewährt Einblicke in die tatsächlichen Werkzeuge und Techniken, die bei professionellen Cyberangriffen zum Einsatz kommen und demonstriert live, wie C2-Frameworks in der Praxis funktionieren.

No Risk Management - No Fun!

TrendAI

Ohne smartes Risikomanagement wird digitale Innovation schnell zum Blindflug. TrendAI Cyber Risk Exposure Management schafft Transparenz und liefert klare Entscheidungsgrundlagen für die Führungsebene, während die operative IT-Risiken bewertet und Maßnahmen umsetzt. Der Vortrag bewegt sich bewusst auf strategischer Flughöhe: high level, klar, relevant.

MFA & Passwordless als Standard – Access Management als Fundament.

Pointsharp

Warum die zentrale Steuerung von MFA-Optionen der Schlüssel zu einem sicheren digitalen Arbeitsplatz ist. Die eigentliche Herausforderung beginnt dort, wo MFA nicht nur aktiviert, sondern zentral gesteuert und durch ein sauberes Access Management getragen werden muss. Erfahren Sie, worauf es bei einer einheitlichen und sicheren Lösung wirklich ankommt.

Micro-VM Isolation - Einzigartiger Schutz, wenn alles andere versagt!

HP Inc.

HP Inc. zeigt, wie kritische Prozesse anhand von Micro-VM Isolation selbst bei erfolgreichen Angriffen zuverlässig abgeschottet werden. Erleben Sie, wie ein einzigartiger Sicherheitsansatz Schutz auf Hardware-Ebene bietet – genau dann, wenn es wirklich darauf ankommt.

Backup war gestern – Cyber Resilience ist heute.

Dell

Dieser Vortrag erklärt, warum klassisches Backup allein nicht mehr ausreicht und wie Unternehmen mit Cyber Resilience – inklusive Immutability, Air-Gap-Vault, intelligenter Anomalieerkennung und klaren Recovery-Prozessen – ihre Geschäftsfähigkeit nach einem Angriff sichern.

Bechtle

Passwörter sind kaputt, klassisches MFA auch. Beides wurde mit Evilginx bereits auf dem Security Campus bewiesen.

Wer phishing-resistente Authentifizierung oder gar Passwordless möchte, muss jedoch bei den Basics anfangen: SSO.

Woran MFA-Projekte scheitern, wie der Authentifizierungsdschungel bezwungen wird und warum Cyber Security bei Usability anfängt, zeigt dieser Vortrag mit Praxisbeispielen und Live-Demo. Vorsicht: Es könnte Ihren Arbeitsalltag drastisch erleichtern…

Wenn die Enterprise App zum Angreifer wird: Cloud basierte Identitätsangriffe verstehen und verhindern.

Bechtle

Angreifer müssen heute keine Passwörter mehr stehlen, um Zugriff auf Daten in der Microsoft‑365‑Cloud zu erlangen. Sie nutzen etwas viel Einfacheres: das Vertrauen Ihrer Mitarbeitenden. Durch gezieltes Phishing verleiten sie Benutzer dazu, scheinbar harmlose Applikationen mit weitreichenden Berechtigungen zu autorisieren – oft völlig unbemerkt von Security‑Teams.

In diesem Vortrag zeigen wir, wie eine manipulierte Enterprise Application genutzt werden kann, um E‑Mails, Dateien und Identitätsinformationen auszulesen und zu exfiltrieren – ganz ohne klassische Kontokompromittierung. Wir beleuchten einen typischen Angriffspfad, geben Einblicke aus der Praxis und erläutern, wie Sie derartige Angriffe wirksam verhindern.

HPE Networking

Dynamisch und flexibel für jede einzelne Verbindung. HPE Axis schafft die Basis für ein modernes Cloud-Zeitalter.

Mit der HPE SRX Firewall konsistenten Schutz über Grenzen hinweg mit beherrschbarer Komplexität in modernen Infrastrukturen.

Bechtle

Die Umsetzung der NIS2‑Richtlinie stellt dieses Jahr 29.500 Unternehmen vor operative, organisatorische und strategische Herausforderungen.

In diesem Roundtable beleuchten wir gemeinsam die zentralen Anforderungen der NIS2‑Umsetzung. Im Mittelpunkt steht der Austausch von Erfahrungen aus der Praxis zu Themen wie Registrierungs- und Meldepflicht, Risiko- und Lieferantenmanagement sowie den Herausforderungen einer effizienten NIS2‑Umsetzung. Kann Compliance nicht nur als regulatorische Last, sondern als echter Business‑Enabler gestaltet werden?

Darktrace

Ein Angriff, viele Ziele: Weshalb ein Air Gap zwischen IT and OT nicht ausreicht

Teaser: Angreifer beginnen typischerweise mit einem ersten Zugang in der IT‑Umgebung und weiten ihre Zugriffsrechte schrittweise aus, bis sie Systeme erreichen, die mit der Produktion verbunden sind. Diese Entwicklung nutzt Vertrauensbeziehungen, eingeschränkte Transparenz und die natürliche Konvergenz zwischen IT‑ und operativen Umgebungen aus. In dieser Präsentation zeigen wir, wie Darktrace dabei hilft, eine widerstandsfähigere OT‑Umgebung aufzubauen, Security‑Teams mit kontextualisierter Analyse zu unterstützen und die gesamte digitale Umgebung zu schützen.

mit Praxisbeispielen und Live-Demo. Vorsicht: Es könnte Ihren Arbeitsalltag drastisch erleichtern…

Rittal

Der Markt für den Bau und Betrieb von Rechenzentren steht unter enormem Innovationsdruck: Die wachsende Verbreitung von KI-Anwendungen treibt die Anforderungen an Rechenleistung und Effizienz rasant in die Höhe. Gleichzeitig fordert der Gesetzgeber mit neuen Vorgaben wie dem Energieeffizienzgesetz (EnEfG) eine klare Reduktion des Energieverbrauchs und eine nachhaltige Ausrichtung der Infrastruktur.

Um diesen Herausforderungen gerecht zu werden, setzen Betreiber auf technologische Innovationen wie fortschrittliche Kühlungslösungen, modulare Bauweisen und die konsequente Nutzung erneuerbarer Energien. Die Trends des Jahres 2026 und darüber hinaus machen die Rechenzentren leistungsfähiger, nachhaltiger und flexibler – und damit fit für die Anforderungen der digitalen Zukunft.

Doch: Was bedeutet das für Ihre IT-Infrastruktur? Als Technologieführer ist Rittal ihr kompetenter Partner für den gesamten IT-Lebenszyklus – von der Planung über die Implementierung bis hin zu Modernisierung.

Sophos

Sophos Workspace Protection vereint Zero Trust Network Access, DNS Layer Security, E-Mail Monitoring und einen gehärteten, policy kontrollierten Workspace Browser zu einer konsistenten Sicherheits Schicht – vollständig integriert in die Sophos Security Plattform

für korrelierte Telemetrie und automatisierte Reaktionen. Gleichzeitig unterstützt die Lösung Unternehmen dabei, den Einsatz neuer AI basierter Technologien gezielt zu steuern und zu schützen, um hybride Workloads, externe Nutzerpfade und moderne KI gestützte Prozesse sicher zu betreiben.

KeepIT

Unternehmen nutzen heute im Schnitt über 120 SaaS-Applikationen – und die Zahl wächst stetig. Doch Datensicherung endet längst nicht mehr bei Microsoft 365.

Als führender SaaS-Backup-Anbieter aus Dänemark hat Keepit früh erkannt, dass moderne IT-Strategien einen deutlich umfassenderen Schutz benötigen. Seit 2017 sichert Keepit Microsoft 365, kurz darauf folgten Google Workspace und Salesforce. Bis Mitte 2025 wurden acht Workloads unterstützt – heute sind es bereits 14, mit klarer Roadmap für weitere.

Diese Workloads sind gezielt ausgewählt und orientieren sich an Marktanforderungen, regulatorischen Vorgaben und Compliance-Richtlinien – mit dem Ziel, die geschäftskritischsten Applikationen zuverlässig abzusichern.

In diesem Vortrag erfahren Sie, welche Anwendungen aktuell geschützt werden, welche demnächst hinzukommen und wie Keepit eine breite und gleichzeitig tiefgehende Absicherung technisch realisiert – damit Ihr Unternehmen optimal vor SaaS-Ausfällen, Datenverlust und Angriffen geschützt ist.

Watchguard

Nahtlose Kombination aus kontinuierlicher Zugriffskontrolle und 24/7 Managed Detection & Response – für umfassende Bedrohungserkennung und Zugriffssicherheit

In einer Zeit, in der hybride Arbeitsmodelle und verteilte Infrastrukturen neue Angriffsflächen schaffen, reicht klassische Perimetersicherheit längst nicht mehr aus. Der Vortrag zeigt, wie die Kombination aus Zero Trust und Managed Detection & Response (MDR) ein ganzheitliches Schutzkonzept ermöglicht: Zero Trust sorgt für kontinuierliche Identitäts- und Kontextprüfung bei jedem Zugriff, während MDR rund um die Uhr Bedrohungen erkennt, analysiert und automatisch darauf reagiert. Gemeinsam bilden beide Ansätze ein hochwirksames Sicherheitsökosystem, das Unternehmen resilienter gegenüber modernen Cyberangriffen macht – ohne operative Komplexität zu erhöhen.

Rubrik

- Unterschied zwischen klassischem Backup und Cyber Recovery/Resilience

- Business Continuity / Notfallplan / Minimum viable Company

- Assume Breach Ansatz: Wie verhalte ich mich, wenn ich die Annahme treffe, dass sich der Angreifer bereits in meiner Infrastruktur befindet

Microsoft

Warum „erst KI, dann Security“ nicht funktioniert und wie moderne Security zum Enabler für produktive und sichere KI‑Szenarien wird.

Cloudflare

Verfügbarkeit ist die härteste Währung der Digitalisierung. Doch aktuelle, hochvolumige DDoS-Wellen auf kritische Infrastruktur zeigen, dass herkömmliche Security-Stacks oft selbst zum Flaschenhals werden.

Cloudflare bricht dieses Paradigma auf. Wir zeigen Ihnen auf dem Bechtle Cyber Security Campus 2026, wie durch die Connectivity Cloud Sicherheit und Performance direkt ans “Edge” verlagert wird. Erfahren Sie, wie Sie Ihre APIs absichern, KI-Workflows durch AI-Gateways vor Datenabfluss schützen und Angriffe in unter 50ms neutralisieren.

Kaseya

Der Vortrag „Prävention, Reaktion, Bewusstsein, Cyber Resilience – Leichter als gedacht“ zeigt praxisnah, wie Unternehmen ihre IT-Sicherheit ganzheitlich und verständlich stärken können. Anhand konkreter Beispiele wird erläutert, wie Pentesting Schwachstellen frühzeitig aufdeckt, Darkweb-Monitoring potenzielle Datenlecks identifiziert, moderne EDR-Lösungen Angriffe in Echtzeit erkennen und stoppen und eine durchdachte Backup-Strategie gemeinsam mit Business Continuity Planung die Handlungsfähigkeit im Ernstfall sichert.

Ziel ist es, Cyber Resilience nicht als komplexe Theorie, sondern als umsetzbares, strukturiertes Konzept zu vermitteln, das Prävention, schnelle Reaktion und nachhaltiges Sicherheitsbewusstsein sinnvoll miteinander verbindet.

Digicert

Digital Trust bedeutet heute mehr als das Ausstellen von Zertifikaten – es geht um die Kontrolle von Komplexität, Risiken und regulatorischen Anforderungen. Wenn Laufzeiten sinken, Angriffsflächen wachsen und Post-Quantum-Readiness zur strategischen Notwendigkeit wird, muss PKI von einer technischen Infrastruktur zu einer unternehmensweiten Trust-Logik werden. Der Vortrag zeigt, wie Unternehmen Vertrauen systematisch steuern, automatisieren und dadurch Sicherheit erhöhen, Compliance vereinfachen und gleichzeitig den Total Cost of Trust signifikant reduzieren.

Keeper

Cyberangriffe in der DACH-Region nehmen an Umfang, Häufigkeit und Komplexität zu. Dadurch geraten IT-Entscheidungsträger zunehmend unter Druck, den Zugriff auf kritische Systeme zu sichern und Compliance-Anforderungen wie NIS2 und DORA immer einen Schritt voraus zu sein.

In dieser Präsentation beleuchten wir die größten Cybersicherheitstrends, die die DACH-Landschaft prägen, und zeigen, wie moderne, einheitliche Zugriffskontrollen Ihnen dabei helfen können, Risiken zu reduzieren, die Betriebskontinuität sicherzustellen und Ihren Sicherheits-Stack zu vereinfachen.

Crowdstrike

Die Bedrohungslandschaft 2026 ist durch immer schnellere und schwer fassbare Gegner gekennzeichnet, deren durchschnittliche Ausbruchszeit auf nur 29 Minuten gesunken ist. Erfahren Sie, wie Bedrohungsakteure KI, Cross-Domain-Angriffe über Endpoint, Identität, Cloud und SaaS hinweg sowie den Missbrauch von Vertrauen in Lieferketten und Cloud-Identitäten nutzen, um traditionelle Sicherheitskontrollen zu umgehen.

Yubico

Freuen Sie sich auf eine Live-Demo von Thomas Stahl zur Magie von Yubico FIDO Pre-reg. Wir zeigen Ihnen, wie die Nutzererfahrung ab dem ersten Moment neu definiert wird: Plug-and-Play statt komplizierter Setup-Prozesse. Teilnehmer sehen aus erster Hand, wie vorregistrierte Hardware-Keys den Frust bei der Ersteinrichtung beenden und den sichersten Anmeldefaktor so einfach wie nie zuvor machen.

Mimecast

Insider-Bedrohungen stellen Unternehmen vor immer größere Herausforderungen – sei es durch unabsichtliche Fehler, böswillige Absichten oder mangelndes Bewusstsein der Mitarbeitenden. Mit der Mimecast Human Risk Management Platform können Organisationen nicht nur Insider-Risiken erkennen und minimieren, sondern auch durch gezieltes Training und automatisierte Schutzmaßnahmen ihre Datensicherheit nachhaltig stärken. Erfahren Sie, wie Sie Ihre sensiblen Unternehmensdaten schützen und ein starkes Sicherheitsbewusstsein in Ihrem Team aufbauen.

Bechtle CDC

Im Rahmen unseres Cyber Defense Centers werfen wir einen Blick unter die Haube moderner Sicherheitsarchitekturen. Dabei zeigen wir, wie Network Detection & Response (NDR) eine entscheidende Sichtbarkeitslücke schließt, indem der gesamte Netzwerkverkehr passiv und agentenlos analysiert wird – insbesondere dort, wo klassische EDR- oder SIEM-Ansätze, etwa in OT-Umgebungen, an ihre Grenzen stoßen.

Beyond Trust

Hat wirklich jeder in Ihrem Unternehmen nur die Rechte, die er tatsächlich benötigt? Diese Frage war bereits in klassischen IT-Umgebungen mit reinem User-Management schwer zu beantworten. Mit der zunehmenden Nutzung von Cloud-Services, hybriden Infrastrukturen und automatisierten Workloads ist das Management von Identitäten und Berechtigungen heute jedoch deutlich komplexer geworden. Gleichzeitig zeigt die aktuelle Bedrohungslage: Über 90 % der Cyberangriffe beginnen mit kompromittierten Identitäten – etwa durch Phishing, Social Engineering oder gestohlenen Zugangsdaten.

In diesem Vortrag zeigt BeyondTrust, warum Identity Security heute eine zentrale Rolle in der Cyberabwehr spielt und wie Unternehmen mehr Transparenz und Kontrolle über ihre privilegierten Identitäten und Zugriffe gewinnen können.

Gemeinsam mit Bechtle wird anhand eines praxisnahen Identity Security Risk Assessments und zugehöriger Demo aufgezeigt, wie Organisationen ihre bestehenden Identitäts- und Berechtigungsstrukturen analysieren, potenzielle Risiken sichtbar machen und konkrete Handlungsfelder identifizieren können.

Erfahren Sie anhand praxisnaher Use Cases, wie Sie vom „Blindflug“ bei Berechtigungen zu einer wirksamen Identity-Security-Strategie gelangen und damit Ihre Angriffsfläche reduzieren, Compliance-Anforderungen erfüllen und Ihre IT-Umgebung nachhaltig absichern.

NoSpamProxy

Klassische Spam- und Quarantäneordner sind im modernen E Mail Security Umfeld nicht mehr zeitgemäß, da sie sowohl unnötig als auch rechtlich problematisch sind – E-Mails gelten selbst in der Quarantäne bereits als zugestellt. Ein effizienterer Ansatz ist es, eingehende Nachrichten direkt beim Empfang vollständig zu prüfen und anschließend eindeutig über Annahme oder Ablehnung zu entscheiden. Die Level of Trust Engine unterstützt dabei, False Positives zu minimieren und gleichzeitig die Sicherheit sowie Transparenz deutlich zu erhöhen.

NoSpamProxy

Der Vortrag beleuchtet aktuelle Betrugsmaschen per E Mail, darunter Domain Impersonation und gezielte Angriffe wie CEO Fraud. Dabei wird aufgezeigt, wie NoSpamProxy eingehende Nachrichten bereits beim Empfang umfassend analysiert und mithilfe moderner Sicherheitstechnologien auch raffinierte Angriffsszenarien zuverlässig erkennt.

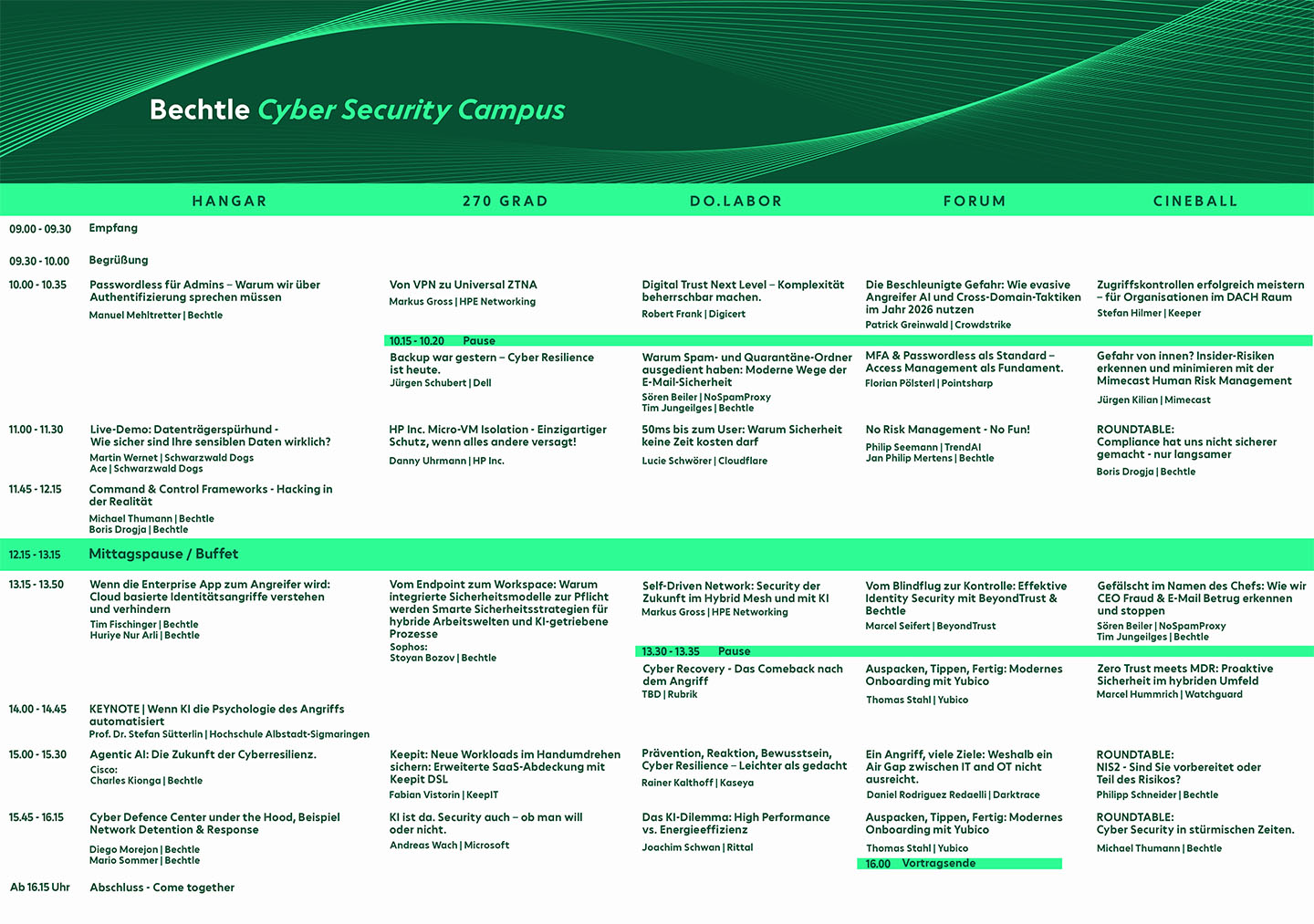

Agenda.

Hersteller.