Vielfältig vs. sicher: Unternehmen im Spannungsfeld zwischen individuellen Geräten und Cybersecurity.

Längst geht es Mitarbeiter:innen nicht mehr nur um Devices wie Laptops – sondern um die Erfahrung, die sie mit diesen Geräten machen. Dieser Trend zeigt sich auch in der Berufswelt: Gerade der jüngeren Generation ist es wichtig, welche Devices ihnen das Unternehmen zur Verfügung stellt. Hier sind wir schnell bei Themen wie „Bring Your Own Device“ (BYOD), was die Möglichkeit beschreibt, dass Mitarbeitende ihre eigenen, privaten Geräte nutzen. Liegt im BYOD-Ansatz die Zukunft – und welche anderen Möglichkeiten gibt es für Unternehmen?

Die Vorstellung, dass jeder Mitarbeitende das eigene Gerät mit an den Arbeitsplatz bringt, klingt zunächst modern und zukunftsorientiert: Individuelle Bedürfnisse werden somit befriedigt und Eingewöhnungsphasen an neue Devices vermieden. Für die Unternehmen hingegen ergibt sich ein anderes Bild: Eine heterogene Landschaft, die es zu managen gilt. Das bedeutet mehr Aufwand auf IT-Seite, aber auch größere Gefahren hinsichtlich Compliance und Sicherheit. Doch auch viele Mitarbeitende erwarten, dass das Unternehmen ihnen die notwendigen Arbeitsmittel zur Verfügung stellt – inklusive Laptop und Smartphone.

Von COBO bis BYOD – Nutzungsszenarien für Devices.

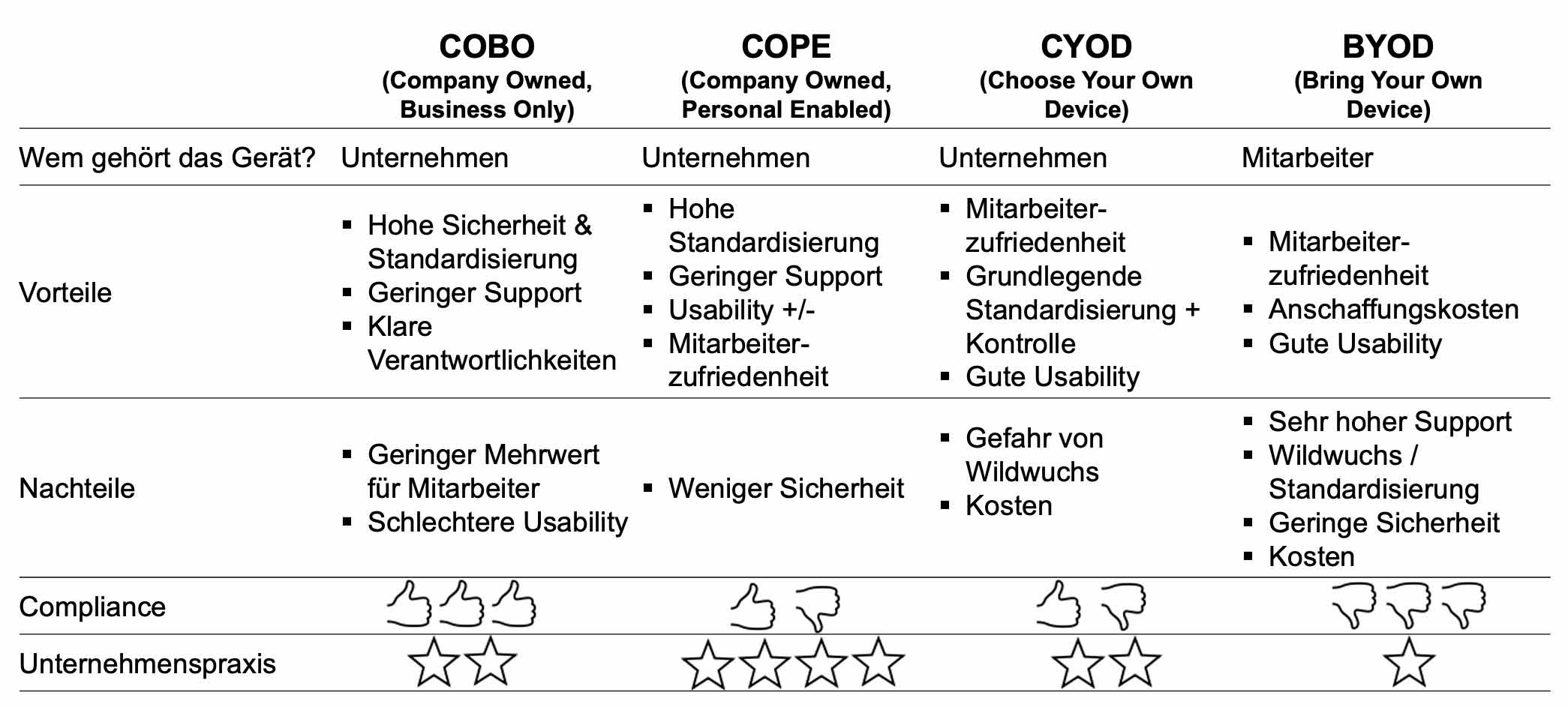

Um die verschiedenen Möglichkeiten besser zu verstehen, hilft die folgende Gegenüberstellung der Szenarien:

Die grundlegende Frage dabei: Wem gehört eigentlich das Gerät, mit dem ich als Mitarbeiter:in arbeite? COBO (Company Owned, Business Only) ist die klassische Herangehensweise. Die Mitarbeitende erhalten ihr „Standard-Device“ – also einen Laptop oder ein Smartphone, das sie lediglich im beruflichen Kontext nutzen dürfen. Dazu zählt aber beispielsweise auch der Barcodescanner im Lager. Diese Vorgehensweise ist relativ weit verbreitet – gerade dann, wenn es strenge Compliance-Vorschriften im Unternehmen gibt.

Wir erleben jedoch, dass viele Firmen mittlerweile die Unternehmensgeräte für den privaten Gebrauch öffnen. Dann sprechen wir von COPE (Company Owned, Personal Enabled). Hier ist im Vorfeld zu klären, inwiefern die private Nutzung möglich ist. Um das an einem Beispiel zu verdeutlichen: Dürfen auf dem geschäftlichen Laptop auch private Anwendungen installiert werden? Hier braucht es klare Regelungen. Gerade bei Smartphones und Tablets ist COPE oftmals gelebte Praxis und es gibt die technische Möglichkeit, hier eine saubere Trennung zwischen beruflichen und privaten Daten zu erreichen.

Einfaches Management vs. Freiheit bei der Geräteauswahl.

Wie erwähnt, legen immer mehr Mitarbeitende Wert auf die Geräteausstattung. Um individuellere Anforderungen und Arbeitsweisen zu berücksichtigen, stellen viele Unternehmen eine Auswahl an Geräten zur Verfügung, aus denen die Mitarbeitende das für sie passende Device auswählen können. Dieser Choose Your Own Device (CYOD) Ansatz ist mittlerweile verbreitet. Je nach Unternehmen steht hier ein mehr oder minder großer Gerätepool zur Auswahl – wobei sich das meist auf Laptops bezieht. Bei Smartphones haben viele ihre Standardgeräte im Einsatz und überlassen die Wahl selten den Mitarbeitenden. Oftmals steigert es die Attraktivität als Arbeitgeber, wenn die Mitarbeitenden selbst wählen können. Gleichzeitig wird für die IT-Abteilung das Device Management schwieriger, wenn eine heterogene Landschaft besteht. Für Unternehmen gilt es also, die Balance zwischen Freiheit für die Mitarbeitenden und einfachem Management bzw. Einhaltung der Compliance-Vorgaben zu erfüllen. Darum bieten viele Firmen einen Kompromiss an: COPE oder CYOD mit einem hinterlegten Warenkorb – wie groß dieser ist, obliegt der individuellen Ausgestaltung des Unternehmens.

Ein bereits erwähnter weiterer Ansatz ist BYOD (Bring Your Own Device) – die Mitarbeitenden arbeiten also auf ihren privaten Geräten im geschäftlichen Umfeld. Dieses Vorgehen hat sich in Deutschland wenig durchgesetzt – einerseits aus Security-Gründen, andererseits erwarten die meisten Mitarbeitenden, dass das Unternehmen ihnen die Arbeitsgeräte zur Verfügung stellt und sie diese nicht selbst bereithalten müssen. Bei Smartphone gibt es diesen Ansatz manchmal in Start-ups oder kleinen Unternehmen.

Die Grundlage: moderne Sicherheitsmechanismen.

Nutzt das Team berufliche Geräte auch privat, müssen dabei immer zwei Ebenen betrachtet werden: die technische Ebene (saubere Datentrennung zwischen privater und geschäftlicher Verwendung), sowie regulatorische Anforderungen wie die DSGVO aber auch unternehmensspezifische Vorgaben. Als Beispiel: Im Bankensektor sind Compliance-Vorgaben oftmals noch strenger als die Vorschriften der DSGVO.

Moderne Sicherheitsansätze wie Zero Trust sind besonders wichtig, wenn Unternehmen die private Nutzung von geschäftlichen Geräten erlauben. Das Zero-Trust-Modell ist ein Sicherheitskonzept, das auf dem Prinzip basiert, keinem Gerät, Benutzer oder Dienst innerhalb oder außerhalb des eigenen Netzwerks zu vertrauen. Es erfordert umfangreiche Maßnahmen zur Authentifizierung aller Benutzer und Dienste und zur Überprüfung des Netzwerkverkehrs – Conditional Access, Multi-Faktor-Authentifizierung und Microsoft Intune sorgen dabei beispielsweise für maximale Sicherheit.

Zeitersparnis durch modernes Deployment und Management.

Das Bereitstellung und Verwalten von Geräten war früher zeitaufwändig und musste lokal über die IT-Abteilung geschehen. Durch moderne Lösungen können Laptops genauso einfach in Betrieb genommen werden, wie Smartphones oder Tablets. Beispielsweise durch Microsoft Autopilot bzw. den Apple Business Manager können die Mitarbeitenden selbst das Gerät in Betrieb nehmen, indem sie es mit dem Internet verbinden. Die Konfiguration des Betriebssystems erfolgt dann mit minimaler Interaktion seitens der IT oder der Benutzer:innen. So ist das Gerät schnell einsatzbereit, kann jederzeit einfach zurückgesetzt werden – und durch Unified Endpoint Management können Devices auch besser verwaltetet, upgedatet und gesichert werden. Somit managen IT-Abteilungen auch heterogene Gerätelandschaften einfacher – was Ansätze wie CYOD überhaupt erst möglich macht.

Welches die richtige Lösung aus all den Möglichkeiten und Mischformen ist, unterscheidet sich je nach Firma und Anforderungen der Mitarbeitenden. Wichtig ist, dass jedes Unternehmen sowohl ein Geräte- als auch ein Sicherheitskonzept erarbeitet. Nutzen Mitarbeitende geschäftliche Geräte auch privat, braucht es zusätzlich eine betriebsspezifische Nutzungsvereinbarung. So lässt sich ein moderner Geräteansatz im Unternehmen implementieren und die individuellen Anforderungen der User mit Compliance-Vorgaben sicher kombinieren.